Tư vấn bán hàng

Hà Nội

Các liên hệ - Hà Nội

01 . Tư vấn bán hàng

-

Zalo 0916660041 Ms Dung

-

Zalo 0912270988 Ms Hồng

-

Zalo 0916660504 Mr Trung

- Email: tt05@tanphat.com.vn

02 . Chào hàng dự án

-

Zalo 0912270988 Ms Hồng

-

Zalo 0917886988 Mr.Han

- Email: tt06@tanphat.com.vn

03 . Hỗ trợ kỹ thuật

-

Zalo 0916660502 Mr.Thịnh

-

Zalo 0914482633 CSKH

- Email: dvkh@tanphat.com.vn

Chúng tôi luôn mang đến giá cả ưu đãi đặc biệt cho các doanh nghiệp, bao gồm cả doanh nghiệp nước ngoài đầu tư trực tiếp (FDI) và các chuỗi cửa hàng bán lẻ. Chúng tôi sẵn sàng hợp tác cùng bạn để tiến tới thành công ! Xem thêm chính sách bán hàng. Xin vui lòng liên hệ với chúng tôi!

VP Hà Nội: Số 41 ngõ 117 Thái Hà, Phường Đống Đa, TP Hà Nội I Thời gian làm việc: Từ 8h-17h30 Thứ 2 đến Thứ 7 hàng tuần

Hồ Chí Minh

Các liên hệ - Hồ Chí Minh

01 . Tư vấn bán hàng

-

Zalo 0916789025 Ms.Yến

-

Zalo 0941581166 Ms Vân

- Email: hcm@tanphat.com.vn

02 . Chào hàng dự án

-

Zalo 0912270988 Ms Hồng

-

Zalo 0917886988 Mr.Hán

- Email: duan@tanphat.com.vn

03 . Hỗ trợ kỹ thuật

-

Zalo 0917881961 Mr.Kiên

- Email: dvkh@tanphat.com.vn

Chúng tôi luôn mang đến giá cả ưu đãi đặc biệt cho các doanh nghiệp, bao gồm cả doanh nghiệp nước ngoài đầu tư trực tiếp (FDI) và các chuỗi cửa hàng bán lẻ. Chúng tôi sẵn sàng hợp tác cùng bạn để tiến tới thành công ! Xem thêm chính sách bán hàng. Xin vui lòng liên hệ với chúng tôi!

VP HCM: Số 226 Nguyễn Phúc Nguyên, Phường Nhiêu Lộc, TP HCM I Thời gian làm việc: Từ 8h-17h30 Thứ 2 đến Thứ 6 và sáng thứ 7

Có 0 sản phẩm trong giỏ hàng

Tổng cộng:

(Số lượng: 0 sản phẩm)

0₫

Sản phẩm yêu thích

Cách bảo vệ tệp mã hóa BitLocker không bị tấn công

Bạn có những tệp quan trọng trong máy tính mà không muốn ai khác truy cập được nó. Bạn sử dụng BitLocker. Công nghệ mã hóa được tích hợp trong Windows. Nhưng như vậy là chưa đủ. Vì các tệp BitLocker rất có thể bị tấn công khi truy cập vật lý từ máy tính cá nhân của bạn. Bài viết sau sẽ bật mí cách bảo vệ tệp mã hóa BitLocker khỏi bị tấn công.

Bật mí cách bảo vệ tệp BitLocker khỏi bị tấn công

1. BitLocker không có sẵn trên Windows

Khi Windows của bạn không có sẵn BitLocker. Kẻ tấn công máy tính có thể xóa ổ cứng hoặc khởi động một hệ điều hành khác để truy cập các tệp của bạn.

Giải pháp : Bạn có thể nâng cấp hệ điều hành lên Windows 10 Professional và bật BitLocker.

2. BitLocker đôi khi tải khóa của bạn lên Microsoft

Windows 10 đi kèm một loại mã hóa thiết bị. Khi bạn đăng nhập vào máy tính bằng tài khoản Microsoft, khóa khôi phục sau đó tự động tải lên máy chủ Microsoft. Điều này bảo vệ bạn khỏi mất tập tin. Kẻ tấn công có thể lợi dụng điểm này để khôi phục tài khoản Microsoft và truy cập mã hóa của bạn. Nếu kẻ tấn công có quyền truy cập vật lý vào máy tính hoặc ổ cứng thì chúng có thể sử dụng khóa khôi phục đó để giải mã các tập tin của bạn mà không cần mật khẩu của bạn.

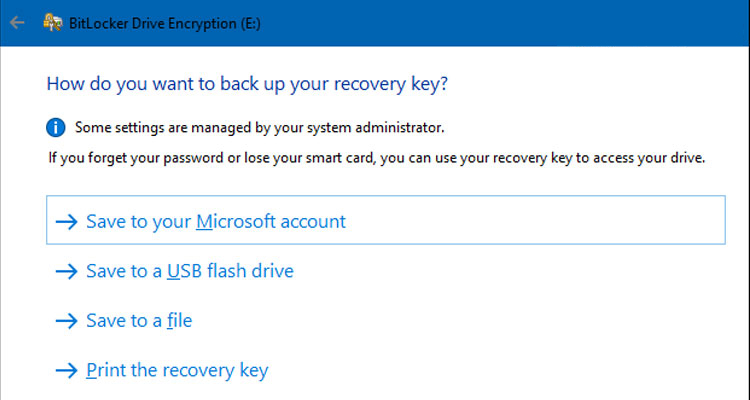

Giải pháp: Bạn nâng cấp lên Windows 10 Professional, bật BitLocker > Bảng điều khiển > chọn không tải lên khóa khôi phục lên máy chủ của Microsoft khi được nhắc.

BitLocker tải khóa lên Microsoft

3. Nhiều ổ cứng có thể phá vỡ tệp mã hóa BitLocker

Nếu ổ cứng bạn hỗ trợ mã hóa phần cứng thì Windows sẽ cho rằng ổ cứng của bạn thực hiện điều này và không thực hiện các kỹ thuật mã hóa. Windows có thể nói BitLocker được kích hoạt. Nhưng BitLocker có thể đang ngồi yên và để SSD của bạn thất bại trong việc mã hóa an toàn dữ liệu của bạn. Kẻ tấn công có khả năng bỏ qua mã hóa được triển khai kém trong ổ đĩa trạng thái rắn để truy cập các tệp của bạn.

Giải pháp : Thay đổi cấu hình sử dụng mã hóa dựa trên phần cứng cho các ổ đĩa dữ liệu cố định. Trong chính sách nhóm, bạn vô hiệu hóa tùy chọn nhóm. Bạn phải giải mã và mã hóa lại ổ đĩa sau đó để thay đổi này có hiệu lực. BitLocker sẽ ngừng tin tưởng các ổ đĩa và sẽ thực hiện tất cả các công việc trong phần mềm thay vì phần cứng.

4. Chip TPM có thể được gỡ bỏ

Một nhà nghiên cứu bảo mật gần đây đã chứng minh một cuộc tấn công khác. BitLocker lưu trữ khóa mã hóa của bạn trong Model nền tảng đáng tin cậy TPM của máy tính. Đây là một phần cứng đặc biệt được cho là chống giả mạo. Thật không may, một kẻ tấn công có thể sử dụng một bảng mạch $ 27 và một số mã nguồn mở để trích xuất nó từ TPM. Điều này sẽ phá hủy phần cứng nhưng sẽ cho phép trích xuất khóa và bỏ qua mã hóa.

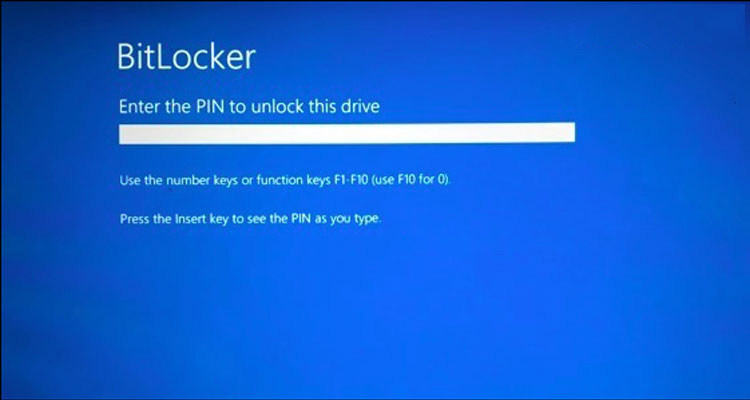

Nhập mã PIN

Giải pháp: Bạn đặt yêu cầu mã PIN cấu hình BitLocker trước khi khởi động. Điều này sẽ khóa TPM với sự bảo vệ bổ sung. Kẻ tấn công sẽ không thể trích xuất khóa từ TPM mà không cần biết mã PIN của bạn.

5. Máy tính ngủ dễ bị tổn thương hơn

Microsoft khuyên bạn nên tắt chế độ ngủ khi sử dụng BitLocker để bảo mật tối đa. Chế độ ngủ đông vẫn ổn, bạn có thể yêu cầu BitLocker yêu cầu mã PIN khi bạn đánh thức máy tính khỏi chế độ ngủ đông hoặc khi bạn khởi động bình thường. Nhưng ở chế độ ngủ, máy tính vẫn được bật nguồn với khóa mã hóa được lưu trữ trong RAM. Nếu kẻ tấn công có máy tính của bạn, chúng có thể đánh thức nó và đăng nhập.

Trên Windows 10, chúng có thể phải nhập mã PIN số. Với quyền truy cập vật lý vào PC của bạn, kẻ tấn công cũng có thể sử dụng truy cập bộ nhớ trực tiếp (DMA) để lấy nội dung trong RAM hệ thống của bạn và lấy khóa BitLocker. Kẻ tấn công cũng có thể thực hiện một cuộc tấn công khởi động lạnh và lấy chìa khóa từ RAM trước khi họ biến mất.

Giải pháp: Bạn nên cho máy tính ở chế độ ngủ đông hoặc Shutdown. Sử dụng mã PIN khởi động trước để làm cho quá trình khởi động an toàn hơn và chặn các cuộc tấn công.

👉 Hãy bấm "Quan tâm" để nhận được thêm nhiều bài viết hữu ích được cập nhật thường xuyên.

Tin tức mới

ĐỒNG HÀNH PHÁT TRIỂN CÙNG DOANH NGHIỆP

CUNG CẤP HƠN 10.000+ DỰ ÁN TOÀN QUỐC

GIẢI PHÁP ĐA DẠNG CHO NHIỀU LĨNH VỰC

Thêm sản phẩm vào giỏ hàng thành công!